EEUU: Orden ejecutiva sobre la amenaza TikTok

Marcando Soberanía digital. Mis datos, mis ciudadanos, mis reglas.

USA golpea a TikTok

Por la autoridad conferida a mí como Presidente por la Constitución y las leyes de los Estados Unidos de América, incluida la Ley de Poderes Económicos de Emergencia Internacional (50 USC 1701 y siguientes) (IEEPA), la Ley Nacional de Emergencias (50 USC 1601 y siguientes .), y la sección 301 del título 3, Código de los Estados Unidos,

Yo, DONALD J. TRUMP, Presidente de los Estados Unidos de América, considero que se deben tomar medidas adicionales para hacer frente a la emergencia nacional con respecto a la cadena de suministro de servicios y tecnología de la información y las comunicaciones declarada en la Orden Ejecutiva 13873 del 15 de mayo de 2019 (Asegurar la cadena de suministro de servicios y tecnología de la información y las comunicaciones). Específicamente, la difusión en los Estados Unidos de aplicaciones móviles desarrolladas y propiedad de empresas en la República Popular China (China) continúa amenazando la seguridad nacional, la política exterior y la economía de los Estados Unidos. En este momento, se deben tomar medidas para abordar la amenaza que representa una aplicación móvil en particular, TikTok.

Según los informes, TikTok, una aplicación móvil para compartir videos propiedad de la empresa china ByteDance Ltd., se ha descargado más de 175 millones de veces en los Estados Unidos y más de mil millones de veces en todo el mundo. TikTok captura automáticamente grandes extensiones de información de sus usuarios, incluida Internet y otra información de actividad de la red, como datos de ubicación e historial de navegación y búsqueda. Esta recopilación de datos amenaza con permitir que el Partido Comunista Chino acceda a la información personal y privada de los estadounidenses, lo que potencialmente le permite a China rastrear las ubicaciones de los empleados y contratistas federales, crear expedientes de información personal para el chantaje y realizar espionaje corporativo.

Según los informes, TikTok también censura el contenido que el Partido Comunista Chino considera políticamente sensible, como el contenido relacionado con las protestas en Hong Kong y el trato de China a los uigures y otras minorías musulmanas. Esta aplicación móvil también se puede usar para campañas de desinformación que benefician al Partido Comunista Chino, como cuando los videos de TikTok difundieron teorías de conspiración desacreditadas sobre los orígenes del Nuevo Coronavirus 2019.

Estos riesgos son reales. El Departamento de Seguridad Nacional, la Administración de Seguridad del Transporte y las Fuerzas Armadas de los Estados Unidos ya han prohibido el uso de TikTok en los teléfonos del Gobierno Federal. El gobierno de la India prohibió recientemente el uso de TikTok y otras aplicaciones móviles chinas en todo el país; en un comunicado, el Ministerio de Electrónica y Tecnología de la Información de la India afirmó que estaban “robando y transmitiendo subrepticiamente los datos de los usuarios de manera no autorizada a servidores que tienen ubicaciones fuera de la India”. Las empresas y organizaciones estadounidenses han comenzado a prohibir TikTok en sus dispositivos. Estados Unidos debe tomar medidas agresivas contra los propietarios de TikTok para proteger nuestra seguridad nacional.

En consecuencia, por la presente ordeno:

Sección 1. (a) Las siguientes acciones estarán prohibidas a partir de los 45 días posteriores a la fecha de esta orden, en la medida permitida por la ley aplicable: cualquier transacción realizada por cualquier persona, o con respecto a cualquier propiedad, sujeta a la jurisdicción de los Estados Unidos. Estados, con ByteDance Ltd. (también conocido como Zìjié Tiàodòng), Beijing, China, o sus filiales, en los que dicha empresa tiene algún interés, según lo identificado por el Secretario de Comercio (Secretario) en la sección 1 (c) de esta orden.

(b) La prohibición en la subsección (a) de esta sección se aplica, excepto en la medida prevista por los estatutos, o en los reglamentos, órdenes, directivas o licencias que pueden emitirse de conformidad con esta orden, y no obstante cualquier contrato celebrado o cualquier licencia o permiso otorgado antes de la fecha de este pedido.

(c) 45 días después de la fecha de esta orden, el Secretario identificará las transacciones sujetas a la subsección (a) de esta sección.

Segundo. 2. (a) Cualquier transacción realizada por una persona de los Estados Unidos o dentro de los Estados Unidos que evada o evite, tenga el propósito de evadir o evitar, cause una violación o intente violar la prohibición establecida en este orden está prohibida.

(b) Se prohíbe cualquier conspiración formada para violar cualquiera de las prohibiciones establecidas en este orden.

Segundo. 3. Para los propósitos de esta orden:

(a) el término “persona” significa un individuo o entidad;

(b) el término “entidad” significa un gobierno o un instrumento de dicho gobierno, sociedad, asociación, fideicomiso, empresa conjunta, corporación, grupo, subgrupo u otra organización, incluida una organización internacional; y

(c) el término “persona de los Estados Unidos” significa cualquier ciudadano de los Estados Unidos, extranjero residente permanente, entidad organizada bajo las leyes de los Estados Unidos o cualquier jurisdicción dentro de los Estados Unidos (incluidas las sucursales extranjeras), o cualquier persona en los Estados Unidos.

Segundo. 4. El Secretario queda autorizado para tomar tales medidas, incluida la adopción de normas y reglamentos, y para emplear todos los poderes que IEEPA me otorgó según sea necesario para implementar esta orden. El segundo

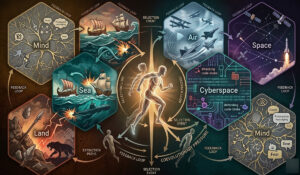

- La innovación adversarial como mecanismo evolutivo

La hipótesis central es: la presencia de un adversario real o simulado reduce significativamente los ciclos de aprendizaje, acelera la selección de soluciones robustas y desplaza la ventaja competitiva hacia la velocidad de respuesta adaptativa.

La hipótesis central es: la presencia de un adversario real o simulado reduce significativamente los ciclos de aprendizaje, acelera la selección de soluciones robustas y desplaza la ventaja competitiva hacia la velocidad de respuesta adaptativa. - Hacia un modelo de frugalidad adaptativa en ciberseguridad bajo restricción regulatoria

La ciberseguridad en entornos regulados ha sido abordada históricamente desde una lógica de acumulación de controles, generando saturación operativa y cognitiva. Este artículo propone un modelo de frugalidad adaptativa estructurado en tres niveles: frugalidad basada en valor, por alcance y por prelación. Se argumenta que la efectividad no depende de la cantidad de controles, sino de su orden, contexto y capacidad de absorción organizacional.

La ciberseguridad en entornos regulados ha sido abordada históricamente desde una lógica de acumulación de controles, generando saturación operativa y cognitiva. Este artículo propone un modelo de frugalidad adaptativa estructurado en tres niveles: frugalidad basada en valor, por alcance y por prelación. Se argumenta que la efectividad no depende de la cantidad de controles, sino de su orden, contexto y capacidad de absorción organizacional. - Hacia una epistemología de la defensa:matrioskas, Torres de Hanoi y queso suizo en ciberseguridad adversarial

La ciberseguridad tradicional ha operado bajo el paradigma de defensa en profundidad, acumulando controles como si fuesen capas independientes. Este artículo propone un giro epistemológico: abandonar la ilusión de capas estáticas para adoptar un modelo integrado que fusiona la estructura jerárquica (matrioska), la dependencia lógica (Torres de Hanoi) y la dinámica adaptativa de las fallas (queso suizo)

La ciberseguridad tradicional ha operado bajo el paradigma de defensa en profundidad, acumulando controles como si fuesen capas independientes. Este artículo propone un giro epistemológico: abandonar la ilusión de capas estáticas para adoptar un modelo integrado que fusiona la estructura jerárquica (matrioska), la dependencia lógica (Torres de Hanoi) y la dinámica adaptativa de las fallas (queso suizo) - El lado oscuro de la innovación: una reinterpretación del riesgo desde la dinámica del actor en ecosistemas emergentes

La innovación, lejos de ser un fenómeno unidimensional, constituye un proceso complejo donde coexisten beneficios y riesgos en constante tensión.

La innovación, lejos de ser un fenómeno unidimensional, constituye un proceso complejo donde coexisten beneficios y riesgos en constante tensión. - Homeostasis en ciberseguridad:el equilibrio dinámico entre el isomorfismo institucional y la heterodoxia profesional

A partir de 25 años de experiencia en consultoría, auditoría y pericia forense, se analizan los peligros del monocultivo defensivo y se plantea la simulación adversarial heterodoxa como mecanismo central para romper el pensamiento grupal. El artículo se enfoca en el contexto boliviano, donde la ausencia de políticas nacionales de ciberseguridad elimina el “techo gubernamental” y exige soluciones locales frugales. Se concluye que el CISO debe actuar como homeostato, equilibrando estándares y disidencia para alcanzar una seguridad real.

A partir de 25 años de experiencia en consultoría, auditoría y pericia forense, se analizan los peligros del monocultivo defensivo y se plantea la simulación adversarial heterodoxa como mecanismo central para romper el pensamiento grupal. El artículo se enfoca en el contexto boliviano, donde la ausencia de políticas nacionales de ciberseguridad elimina el “techo gubernamental” y exige soluciones locales frugales. Se concluye que el CISO debe actuar como homeostato, equilibrando estándares y disidencia para alcanzar una seguridad real. - EL DOMINIO COGNITIVO COMO CAMPO DE BATALLA: EXPLOTACIÓN DE PRINCIPIOS GESTALT EN ATAQUES DE INGENIERÍA SOCIAL

Este artículo aborda la intersección entre guerra cognitiva, ingeniería social y ciberseguridad, utilizando la teoría de la Gestalt como marco conceptual. Se argumenta que la eficacia de ataques como el phishing no depende exclusivamente de su sofisticación técnica, sino de su capacidad para alinearse con los mecanismos naturales de percepción humana: similitud, cierre, pregnancia y familiaridad.

Este artículo aborda la intersección entre guerra cognitiva, ingeniería social y ciberseguridad, utilizando la teoría de la Gestalt como marco conceptual. Se argumenta que la eficacia de ataques como el phishing no depende exclusivamente de su sofisticación técnica, sino de su capacidad para alinearse con los mecanismos naturales de percepción humana: similitud, cierre, pregnancia y familiaridad.