Del IoT al IoE: Cuando todo está conectado y nadie está seguro

Guido Rosales 02/04/2026

Un análisis del cambio de paradigma tecnológico y sus implicaciones en la seguridad y la privacidad del usuario final

Del IoT al IoE: Cuando todo está conectado y nadie está seguro

Un análisis del cambio de paradigma tecnológico y sus implicaciones en la seguridad y la privacidad del usuario final

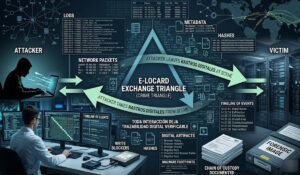

La transición del Internet de las Cosas (IoT) al Internet de Todo (IoE) representa uno de los cambios de paradigma más profundos de la era digital. Conectar objetos fue solo el principio: hoy conectamos personas, procesos y datos de manera simultánea y persistente. Este artículo analiza ese desplazamiento, sus consecuencias en ciberseguridad y privacidad, y el rol determinante —y a menudo inconsciente— del usuario final en este ecosistema de riesgo creciente.

1 Introducción

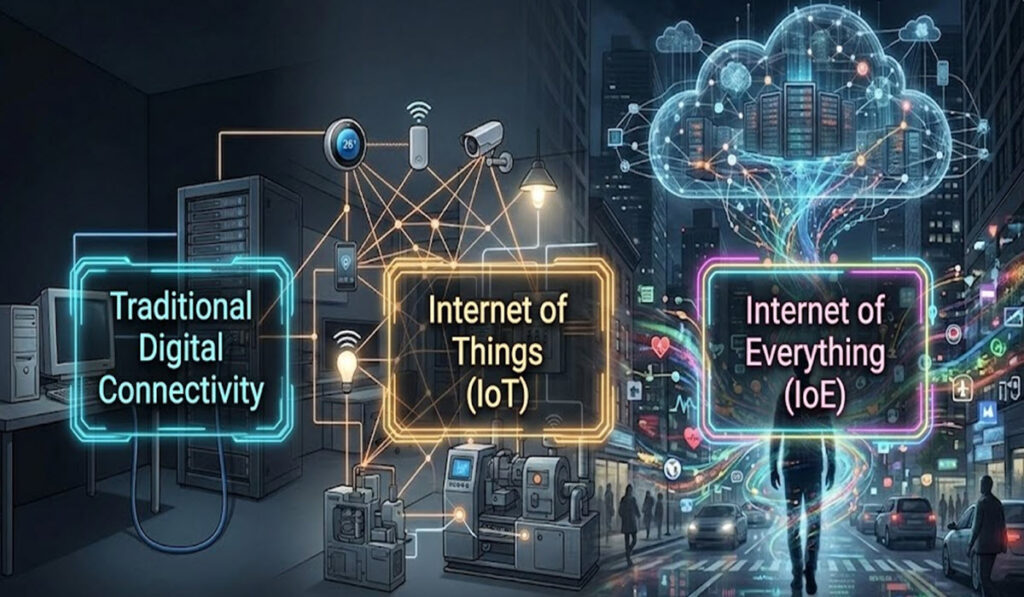

Durante décadas, el paradigma de la conectividad digital estuvo anclado al computador personal y al servidor corporativo. La irrupción del Internet de las Cosas (IoT) amplió esa frontera hacia el mundo físico: termostatos, cámaras de seguridad, medidores de consumo y maquinaria industrial comenzaron a transmitir datos de forma autónoma. Era una revolución discreta pero profunda.

Sin embargo, ese paradigma ya quedó corto. El Internet de Todo (IoE) —concepto desarrollado originalmente por Cisco— amplía la ecuación en cuatro dimensiones: objetos, personas, procesos y datos. Ya no se trata de dispositivos que envían métricas: se trata de un ecosistema donde la vida cotidiana —el hogar, el cuerpo, los hábitos, las relaciones— se digitaliza en tiempo real y se transmite a infraestructuras que el usuario jamás verá ni comprenderá.

Las consecuencias de esta transición no son solo técnicas. Son sociales, legales y éticas. Y el usuario final, en su mayoría, no lo sabe.

2 El estado del IoT: la conexión de objetos

El IoT nació como una solución de eficiencia. La idea central era simple y poderosa: si los objetos físicos pueden comunicarse entre sí y con sistemas centralizados, se puede automatizar el monitoreo, anticipar fallos, optimizar recursos y reducir costos. En el ámbito industrial, esto derivó en lo que se denominó IIoT (Industrial Internet of Things), con aplicaciones en manufactura, energía, salud y transporte.

En el entorno doméstico, el IoT se popularizó a través de asistentes de voz, televisores inteligentes, cerraduras Wi-Fi y electrodomésticos conectados. Para 2024, se estimaban más de 16 mil millones de dispositivos IoT activos en el mundo, con proyecciones que apuntan a superar los 30 mil millones antes de 2030.

IoT — Características principales

- Conectividad centrada en objetos físicos

- Protocolos: MQTT, CoAP, Zigbee, Z-Wave

- Datos de telemetría y sensores

- Gestión perimetral limitada

- Ciclo de vida largo sin actualizaciones

- Casos de uso: hogar, industria, salud

IoE — Expansión del paradigma

- Cuatro capas: objetos, personas, procesos, datos

- Integración con IA y analítica en tiempo real

- Datos comportamentales y biométricos

- Interoperabilidad entre ecosistemas

- Identidades no humanas gestionando decisiones

- Perfil del usuario como activo central

El problema estructural del IoT ya era conocido antes de que el IoE lo agravara: la mayoría de los dispositivos fueron diseñados priorizando la funcionalidad sobre la seguridad. Contraseñas predeterminadas, firmware sin mecanismos de actualización, protocolos sin cifrado y ausencia de autenticación robusta fueron características normalizadas durante años.

3 El estado del IoE: la conexión de todo

El Internet de Todo no es una evolución lineal del IoT: es un cambio de escala y de naturaleza. Donde el IoT conectaba cosas, el IoE conecta dimensiones completas de la realidad. Incorpora a las personas como nodos activos de la red —a través de wearables, aplicaciones móviles y dispositivos biométricos—, convierte los procesos organizacionales en flujos de datos interoperables, y eleva a los datos mismos al rango de capa autónoma con lógica propia.

Esta arquitectura de cuatro capas genera una interdependencia que multiplica tanto el valor del ecosistema como su superficie de vulnerabilidad. Cada nueva capa es, simultáneamente, una fuente de valor y un vector de riesgo. La integración con inteligencia artificial agrega una dimensión adicional: los sistemas no solo recopilan datos, sino que toman decisiones basadas en ellos, muchas veces sin intervención humana.

En el contexto latinoamericano y boliviano, esta transición ocurre de manera acelerada y desigual. La adopción de dispositivos inteligentes crece en los hogares urbanos, los servicios financieros digitales expanden su base de usuarios, y los sistemas de salud y gobierno incorporan plataformas conectadas —frecuentemente sin marcos regulatorios que garanticen estándares mínimos de seguridad o privacidad.

4 El problema en ciberseguridad

La expansión del IoE transforma radicalmente el concepto de superficie de ataque. En el modelo tradicional, los activos críticos eran identificables, delimitados y relativamente controlables. En el ecosistema IoE, cada dispositivo conectado, cada API de integración, cada protocolo de comunicación y cada identidad no humana representa un punto potencial de compromiso.

Principales vectores de riesgo en el ecosistema IoE

Dispositivos sin soporte activo: un porcentaje significativo de dispositivos IoT en uso activo ya no recibe actualizaciones de firmware por parte de sus fabricantes. Permanecen conectados, transmitiendo datos y exponiendo vulnerabilidades conocidas que no serán parcheadas jamás.

Gestión de identidades no humanas: en el IoE, los dispositivos, servicios y procesos automatizados operan con identidades propias que deben ser autenticadas, autorizadas y auditadas. La mayoría de las organizaciones no tienen visibilidad sobre cuántas identidades no humanas operan en su infraestructura ni con qué privilegios.

Cadena de suministro de hardware y software: los dispositivos integran componentes de múltiples proveedores. Una vulnerabilidad en un módulo de comunicación fabricado en el extranjero puede comprometer miles de dispositivos desplegados en organizaciones que desconocen ese riesgo.

Segmentación de red insuficiente: en muchos entornos domésticos y corporativos, los dispositivos IoT/IoE comparten la misma red que los sistemas críticos. Un dispositivo comprometido puede ser el punto de entrada hacia activos de alto valor.

Punto crítico: A diferencia de los entornos IT tradicionales, los dispositivos IoE no pueden ser simplemente apagados o actualizados durante una respuesta a incidentes. Muchos son parte de infraestructuras operacionales continuas, lo que convierte la gestión de vulnerabilidades en un problema de alta complejidad operacional.

5 El problema en la privacidad

Si los riesgos de ciberseguridad son técnicos y relativamente visibles para los profesionales del área, los riesgos para la privacidad son más silenciosos, más difusos y, en muchos sentidos, más graves para el usuario promedio.

El ecosistema IoE genera de forma continua un perfil comportamental de alta resolución sobre cada usuario: sus horarios, sus desplazamientos, sus hábitos de consumo, sus interacciones sociales, sus preferencias de entretenimiento, su estado de salud, sus patrones de sueño. Ninguno de estos datos se solicita de manera explícita; todos se infieren a partir de la actividad normal de los dispositivos.

Ese perfil no permanece en manos de un único actor. Fluye a través de cadenas de proveedores, plataformas de análisis, intermediarios publicitarios y, en algunos casos, hacia actores estatales o maliciosos. La fragmentación de la custodia de datos hace prácticamente imposible rastrear quién tiene qué información, con qué propósito y por cuánto tiempo.

La asimetría estructural de la privacidad en el IoE

Existe una asimetría fundamental entre la organización que recopila datos y el usuario que los genera. Las organizaciones cuentan con equipos legales, infraestructuras tecnológicas y modelos de negocio construidos alrededor del dato. El usuario cuenta, en el mejor de los casos, con la posibilidad de leer un documento de decenas de páginas en lenguaje jurídico antes de hacer clic en "Acepto".

Esta asimetría no es accidental. Es el resultado de un diseño deliberado del ecosistema donde la fricción está puesta para maximizar el consentimiento, no para informarlo. El resultado es una forma de extracción de valor que opera bajo apariencia de voluntariedad.

6 La conducta del usuario final: aceptación ciega como norma

Uno de los factores más determinantes —y más subestimados— en la ecuación de riesgo del IoE es la conducta del usuario final. No porque los usuarios sean irresponsables, sino porque el ecosistema ha sido diseñado de tal manera que la aceptación ciega es el camino de menor resistencia.

El usuario promedio acepta condiciones de uso sin leerlas, activa dispositivos conectados sin modificar configuraciones predeterminadas, concede permisos de acceso que superan ampliamente las necesidades funcionales de las aplicaciones, y rara vez revisa qué datos se comparten, con quién o con qué frecuencia. No es ignorancia: es la respuesta racional a un entorno donde leer los términos de uso de todos los servicios activos insumiría, según estimaciones académicas, varios meses de tiempo al año.

En el contexto boliviano y latinoamericano, este comportamiento se amplifica por factores adicionales: escasa cultura de seguridad digital en el entorno doméstico, baja penetración de la educación en privacidad desde los sistemas educativos formales, y ausencia de marcos regulatorios robustos que obliguen a las organizaciones a simplificar y transparentar sus políticas de datos.

El vector más subestimado: La conducta del usuario final no es el problema raíz —es el síntoma. El problema raíz es un ecosistema diseñado para que la aceptación sea la única opción práctica. Sin alternativas reales ni consecuencias para los actores que explotan este diseño, la responsabilidad individual se convierte en una ficción conveniente para la industria.

7 Recomendaciones: concientización, cultura y capacitación

Frente a un problema de esta escala y complejidad, no existe una solución técnica única. Las respuestas deben ser sistémicas, sostenidas y orientadas tanto a las organizaciones como a los usuarios. Desde nuestra perspectiva, tres ejes son fundamentales.

Concientización continua

La concientización no puede ser un evento anual ni una campaña puntual. Debe ser un proceso permanente que traduzca los riesgos técnicos a lenguaje comprensible para el usuario no especialista. Comunicar qué hace cada dispositivo conectado, qué datos genera y a dónde van es el primer paso para que el usuario pueda tomar decisiones informadas. Los mensajes deben ser simples, concretos y relevantes para la vida cotidiana.

Desarrollo de una cultura de ciberseguridad

La cultura de seguridad no se decreta ni se instala. Se construye de manera incremental, a través de prácticas cotidianas que se vuelven hábitos. En el ámbito organizacional, esto implica incorporar la seguridad como valor transversal —no como restricción técnica— y comprometer a todos los niveles, desde la alta dirección hasta el usuario operativo. En el ámbito doméstico y ciudadano, implica normalizar conversaciones sobre privacidad y seguridad digital de la misma manera en que se normalizó hablar de seguridad vial o salud pública.

Capacitación constante y diferenciada

La capacitación en ciberseguridad debe adaptarse al perfil de quien la recibe. No es lo mismo formar a un profesional de sistemas que a un funcionario administrativo, a un docente o a un ciudadano que acaba de adquirir su primer dispositivo inteligente. La capacitación efectiva es contextualizada, práctica y repetible. No se trata de certificar conocimientos una vez, sino de actualizar competencias de manera continua en un ecosistema que cambia permanentemente.

Conclusión: Mientras el ecosistema IoE continúa expandiéndose de manera exponencial, la brecha entre la sofisticación de los sistemas y la comprensión del usuario que los alimenta con sus datos crece en la misma dirección. Seguir remando con la concientización, el desarrollo de cultura de ciberseguridad y la capacitación constante no es una recomendación idealista: es la única respuesta sostenible ante un problema que ninguna tecnología, por sí sola, resolverá.