CrYptografia en TeamViewer

Antes de adicionar algún producto al conjunto de herramientas, se debe elaborar su ficha de riesgo con las consecuentes aprobaciones.

Puede ser tan bueno como peligroso

Sin duda es uno de los productos para conexión remota y soporte técnico mas utilizado. Sin embargo en los muchos años de Auditoria y evaluación no hemos visto casi nunca la respectiva consideración de seguridad FORMAL, antes de adoptar como parte de la linea base de productos y utilitarios del negocio.

Recomendamos elaborar el respectivo análisis de Riesgos antes de asimilar alguna herramienta. Lamentablemente cuando no se controla el acceso y uso de estas facilidades un funcionario interno podría levantar una conexión de este tipo y dejarla abierta para conectarse al negocio de forma irrestricta.

Cifrado de datos y programas

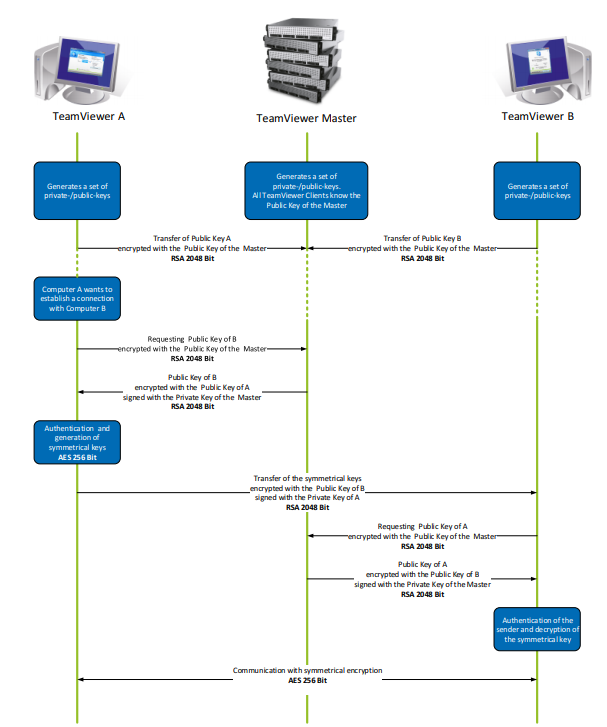

TeamViewer incluye cifrado basado en el intercambio de claves privadas y públicas RSA 4096 y cifrado de sesión AES (256 bits). Esta tecnología se basa en las mismas normas que https/SSL y cumple con las normas actuales de seguridad. El intercambio de claves también garantiza una protección de datos completa de cliente a cliente. Esto significa que ni siquiera nuestros servidores de enrutamiento pueden leer el flujo de datos. Todos los archivos de programa están protegidos por la tecnología de firma de código DigiCert. Esto le permite comprobar el origen de los ejecutables que ha recibido.

Cada cliente de TeamViewer ya ha implementado la clave pública del clúster maestro y, por lo tanto, puede cifrar

mensajes al clúster maestro y verifique los mensajes firmados por él. La PKI (infraestructura de clave pública)

previene eficazmente los “ataques man-in-the-middle”. A pesar del cifrado, la contraseña nunca se envía directamente,

pero solo a través de un procedimiento de desafío-respuesta, y solo se guarda en la computadora local.

Durante la autenticación, la contraseña nunca se transfiere directamente porque la contraseña remota segura

Se utiliza el protocolo (SRP). Solo se almacena un verificador de contraseñas en la computadora local.

Fuente: https://static.teamviewer.com/resources/2017/07/TeamViewer-Security-Statement-en.pdf

Protección de fuerza bruta

Los clientes potenciales que preguntan sobre la seguridad de TeamViewer preguntan regularmente sobre el cifrado.

Comprensiblemente, el riesgo de que un tercero pueda controlar la conexión o que TeamViewer acceda a los datos

está siendo aprovechado es el más temido. Sin embargo, la realidad es que los ataques bastante primitivos suelen ser los más peligrosos.

En el contexto de la seguridad informática, un ataque de fuerza bruta es un método de prueba y error para adivinar una contraseña que está protegiendo un recurso. Con la creciente potencia informática de las computadoras estándar, el tiempo necesario para adivinar contraseñas largas se ha reducido cada vez más.

Como defensa contra ataques de fuerza bruta, TeamViewer aumenta exponencialmente la latencia entre intentos de conexión. Por lo tanto, se necesitan hasta 17 horas para 24 intentos. La latencia solo se restablece después

ingresando correctamente la contraseña correcta.

TeamViewer no solo cuenta con un mecanismo para proteger a sus clientes de los ataques de una computadora, sino también desde varias computadoras, conocidas como ataques de botnet, que intentan acceder a una TeamViewer-ID.

Autenticación de dos factores

TeamViewer ayuda a las empresas a cumplir los requisitos de las normas HIPAA y PCI. La autenticación de dos factores añade una capa de seguridad adicional para proteger las cuentas frente a un acceso no autorizado. Con la autenticación de dos factores, se necesita un código generado en un dispositivo móvil, además de un nombre de usuario y contraseña para iniciar sesión en una cuenta de TeamViewer. El código se genera a través del algoritmo para contraseñas de un solo uso basadas en la hora actual (TOTP).

Transferencia de archivos y protección de acceso invisible para sesiones de soporte técnico

Además del ID de asociado, TeamViewer genera una contraseña de sesión que cambia cada vez que se inicia el software para proporcionar más seguridad frente a accesos no autorizados a un sistema remoto. Las funciones de seguridad como la transferencia de archivos requieren una confirmación manual adicional del interlocutor remoto. Además, tampoco es posible controlar un ordenador de forma invisible. Por razones de privacidad de los datos, el usuario ha de poder detectar si alguien accede al equipo.

Comprobación de dispositivos de confianza y proceso de confirmación

La medida de dispositivos de confianza de TeamViewer ofrece a nuestros clientes una protección aún mayor y ayuda a impedir que cualquier otra persona acceda a la cuenta. Con esta característica se garantiza que, siempre que una cuenta de TeamViewer intente iniciar sesión en un dispositivo determinado por primera vez, nosotros le vamos a solicitar que confirme que el nuevo dispositivo es un dispositivo de confianza antes de iniciar la sesión. Una notificación en la aplicación solicita la aprobación al dispositivo a través de un enlace enviado a la dirección de correo electrónico de la cuenta.

Restablecimiento de contraseña forzado debido a actividad inusual

El sistema comprueba continuamente si una cuenta de TeamViewer presenta un comportamiento inusual (p. ej. acceso desde una ubicación nueva) que pueda indicar que se ha comprometido su seguridad. En ese caso, para salvaguardar la integridad de los datos, las cuentas de TeamViewer se marcan para efectuar un restablecimiento de contraseña forzado. Después se envía un correo electrónico desde TeamViewer con instrucciones para restablecer su contraseña.