Protección de datos? Cuales? si todos fueron ya entregados?

¿Como podemos SENTIR hoy en día EL DERECHO A LA PRIVACIDAD, cuando de constante manera, automática e inconsciente estamos cediendo estos derechos en el ciber espacio?

Hace dos años publicamos esta nota, lamentablemente ahora que se puso de moda querer legislar la privacidad de datos, habría que analizar el verdadero fin de esto. Los datos ya están expuestos, diferente si se busca tener un instrumento jurídico para favorecer o perjudicar sesgadamente.

Evitar que alguien viole tu privacidad es imposible. ¡Lo único que queda es poder elegir quien lo hará!!

En esta oportunidad veremos aspectos en los computadores personales. Los teléfonos móviles sin duda son MAS INTRUSIVOS y merecen un capitulo completo.

Desde la misma Constitución Política del Estado se habla mucho de la privacidad y el derecho que las personas tiene sobre ella.

CPE. Art 21, numeral 2. Las bolivianas y los bolivianos tienen los siguientes derechos: 2. A la privacidad, intimidad, honra, honor, propia imagen y dignidad.

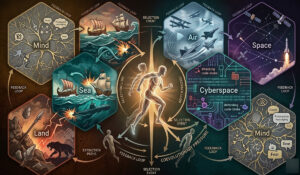

Sin embargo,más allá de la intensión pura de proteger la privacidad de las personas y en un Estado, la privacidad de sus ciudadanos, podemos afirmar lo utópico que resulta ser tal situaciónen el Ciberespacio, donde aún no se tienen reglas generales sino únicamente buenas intenciones.

Registro y grabacion permanente

Bajo el escenario de AYUDA, el sistema operativo graba casi TODO en la relación usuario computador.

Desde el momento mismo que ha sido instalado, cuantas veces han iniciado o prendido el computador, que usuarios han sido creados, que programas, cuando y como. Todo esto queda registrado. Supuestamente para dar un mejor servicio.

Internet: Por el lado de las acciones del usuario, se registra: sus visitas al internet, las páginas visitadas, los archivos descargados, sus archivos preferidos o más frecuentes, en muchos casos quedan registradas sus usuarios y claves de acceso.

Correo electronico: queda registrado el uso, el buzón completo, de quien, cuando y demás datos técnicos.

Uso de programas: De igual manera el uso de programas, los archivos creados, en muchos casos las diferentes versiones hasta el archivo final. Por ejemplo, el famoso CTRL Z, no es que el programa se acuerda que escribieron antes, sino que ha grabado etapas anteriores que no necesariamente serán borradas en su documento final. Además de las acciones de los usuarios, muchos programas tienen registros propios o logs de su uso, con lo cual complementan sus datos.

¿Los datos se quedan?

Generalmente si, pero sin posibilidad de AFIRMAR de forma plena podemos decir que NO TODOS LOS DATOS SE QUEDAN. Si podemos indicar que CASI TODOS los programas instalados en un computador están visitando a su Fabricante de manera continua. Sin duda el usuario ha visto que muchos programas le avisan que pueden actualizar nuevas versiones. Como hacen esto? Simple, han visitado a su fabricante indicando que versión está instalada y han recibido como respuesta la orden para avisarle al usuario que existen nuevas versiones.

¿Se lleva algo más? Difícil generalizar, se han tenido casos donde llevan mucha más información.

¿Es esto bueno o malo? Sin duda es relativo, por un lado, la inseguridad dice que los usuarios deben ser prácticamente forzados a actualizar sistemas obsoletos. Pero ya no se valora la necesidad de ELEGIR. Simplemente se debe hacer.

¿Se pueden borrar los datos privados?

Si, pero resulta ser un proceso muy meticuloso que la mayor parte de usuario NO SABE cómo. Esto es bueno y malo. Cuando se investigan delitos con el uso de computadores, se encuentran evidencias o indicios gracias a que el usuario NO sabe cómo borrar los datos. Esa sensación de borrado cuando se lleva algo a la “papelera de reciclaje”, no es más que eso. Un espacio de reciclaje que puede permanecer o no. Cuando el usuario decide vaciar la papelera de reciclaje, no necesariamente significa que la información ya no existe. Puede no ser visible por medio comunes, pero está ahí.

¿Que se puede hacer?

Hay una posición en el ciber espacio muy difundida.

Evitar que alguien viole tu privacidad es imposible. ¡Lo único que queda es poder elegir quien lo hará!!

Entonces no queda más que elegir el Sistema Operativo y los utilitarios de optimización que pueden ayudar para borrar todos esos datos que no queremos permanezcan en el computador.

Existen programas como para usuario final como el ahora muy famoso CCLEANER (de Piriform o Avast) o PCFASTER (de la empresa BAIDU).

Estos programas permiten ejecutar borrado de información personal sin colocar en riesgo los datos de los usuarios.

Sería el primer nivel de PRIVACIDAD. Borrar todos los datos temporales, de navegación, uso de programas que no son necesarios para el mismo usuario.

Ahora que esos mismos programas estén violando la privacidad es otra cosa.

¿Hay algo mas seguro?

Por supuesto, hay varios niveles para maximizar la privacidad de la información del usuario, pero requieren un poco más de conocimiento y podrían exponer los datos si no son utilizados por usuarios técnicos o avanzados. Podemos lanzar algunos conceptos más avanzados para usuarios ya con conocimientos de esto: Herramientas de Borrado seguro o WIPE, luego vienen las herramientas FORENSES que a la vez de hacer WIPE permiten validar si la información es recuperable mediante procesos de Forensic Data Recovery.

Sin duda el nivel más avanzado será la destrucción total del medio de almacenamiento, pero precisamente eso confirma la hipótesis de la UTOPIA real y practica para proteger la privacidad de la información y consecuentemente de las personas en el ciber espacio.