Del Principio de Intercambio de Locard al E-Locard

Guido Rosales 02/04/2026El principio de intercambio formulado por Edmond Locard constituye una de las bases epistemológicas de la criminalística moderna, al establecer que todo contacto genera un rastro. Sin embargo, la migración de las interacciones humanas hacia entornos digitales exige una reinterpretación profunda de dicho principio. El presente artículo desarrolla la transición conceptual desde el intercambio físico hacia el intercambio digital, proponiendo el concepto de E-Locard como marco interpretativo

Una reinterpretación criminalística en entornos digitales y adversariales

Informática Forense · Análisis y Reflexión

Del Principio de Intercambio de Locard al E-Locard

Una reinterpretación criminalística en entornos digitales y adversariales

Resumen

El principio de intercambio formulado por Edmond Locard constituye una de las bases epistemológicas de la criminalística moderna, al establecer que todo contacto genera un rastro. Sin embargo, la migración de las interacciones humanas hacia entornos digitales exige una reinterpretación profunda de dicho principio. El presente artículo desarrolla la transición conceptual desde el intercambio físico hacia el intercambio digital, proponiendo el concepto de E-Locard como marco interpretativo. Se analiza cómo las interacciones entre dispositivos generan trazas condicionadas por su volatilidad y por la posibilidad de manipulación en escenarios adversariales. Finalmente, se examinan técnicas antiforenses y se establecen implicaciones metodológicas para el análisis pericial.

1 Introducción

La criminalística, como disciplina científica orientada a la reconstrucción de hechos, ha descansado históricamente en principios que permiten inferir relaciones entre sujetos, objetos y eventos. Entre estos principios, el formulado por Edmond Locard ocupa un lugar central: no existe interacción sin transferencia de evidencia.

Sin embargo, el desarrollo tecnológico ha transformado radicalmente la naturaleza de las interacciones humanas. Hoy, gran parte de las conductas —incluidas las ilícitas— se desarrollan en entornos digitales, donde la materialidad de la evidencia física se sustituye por representaciones binarias, dinámicas y potencialmente efímeras. Esta transición plantea una pregunta fundamental para el perito informático:

¿Cómo se manifiesta el principio de intercambio en un entorno donde no hay materia, sino información?

Responder a esta pregunta no es un ejercicio exclusivamente teórico. Es una necesidad práctica, ya que el perito debe sostener la validez probatoria de evidencias que, por su naturaleza, son volátiles, replicables y potencialmente manipulables en escenarios adversariales.

2 El principio de intercambio de Locard: fundamento y alcance

Edmond Locard formuló su principio en el contexto de la criminalística clásica del siglo XX, estableciendo que todo contacto entre dos entidades produce una transferencia bidireccional de elementos. Incluso en los intentos deliberados de ocultamiento, el contacto genera evidencia.

2.1 Naturaleza del intercambio físico

En el ámbito físico, el intercambio se materializa en tres categorías:

- Transferencias visibles: huellas dactilares, fluidos biológicos, marcas de contacto

- Transferencias microscópicas: fibras textiles, partículas de polvo, trazas de sustancias

- Transferencias contextuales: alteraciones del entorno, desplazamiento de objetos, modificación de superficies

2.2 Valor probatorio y modelo criminalístico

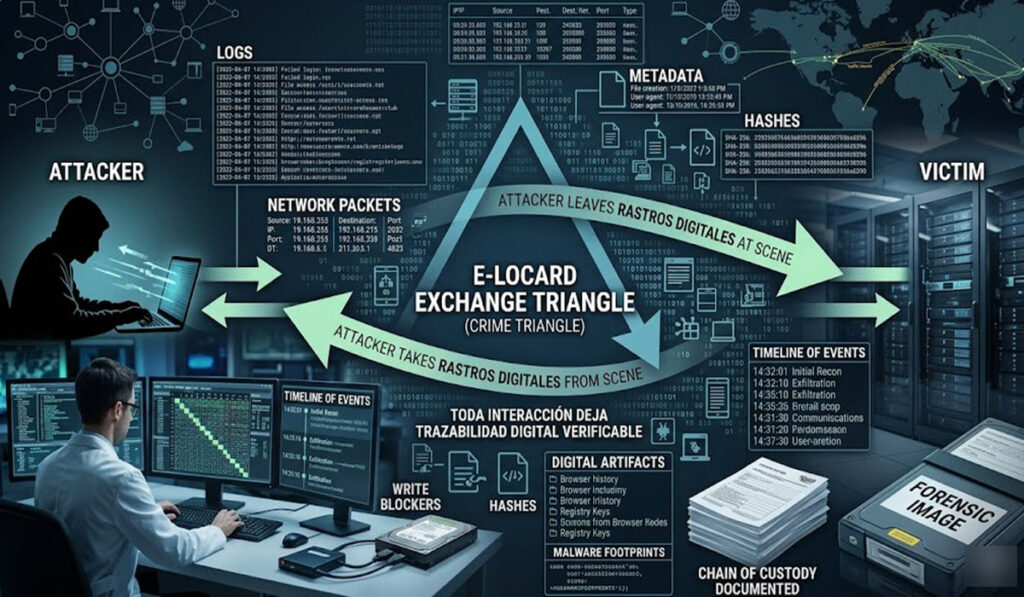

El principio permite establecer relaciones verificables entre los tres elementos del hecho investigado: autor ↔ escena, víctima ↔ escena, autor ↔ víctima. La consistencia del principio reside en que el rastro no depende de la voluntad del autor: existe independientemente de su intención de borrarlo.

3 Reinterpretación del principio en entornos digitales

La primera dificultad al trasladar el principio de Locard al ámbito digital radica en la aparente ausencia de materia. En un sistema informático no hay transferencia de fibras ni fluidos: hay transferencia de datos. Sin embargo, esta diferencia es más aparente que real.

3.1 El dato como equivalente funcional de la traza física

En entornos digitales, el dato cumple la misma función epistemológica que la traza física:

- Es resultado de una interacción entre dos o más entidades

- Es registrable en uno o más sistemas

- Es potencialmente analizable con herramientas forenses

- Puede vincular eventos, tiempos y actores

El principio no desaparece al migrar al mundo digital: se transforma. El dato es la nueva traza. Los sistemas que lo registran son la nueva escena del hecho.

3.2 Tabla comparativa: Locard físico vs. E-Locard digital

| Dimensión | Locard clásico (físico) | E-Locard (digital) |

|---|---|---|

| Naturaleza del rastro | Materia transferida (fibras, fluidos, partículas) | Datos transferidos (paquetes, registros, metadatos) |

| Soporte del rastro | Superficies físicas, cuerpos, objetos | Memoria, logs, dispositivos de red, infraestructura cloud |

| Permanencia | Generalmente persistente en condiciones normales | Volátil por defecto; depende de configuraciones del sistema |

| Visibilidad | Visible o detectable con técnicas criminalísticas | Invisible sin herramientas forenses especializadas |

| Alcance del intercambio | Binario y localizado: A ↔ B | Multinodal y distribuido: A ↔ red ↔ B |

| Falsificación del rastro | Difícil; requiere acceso físico y conocimiento | Posible mediante técnicas antiforenses (ruido, log poisoning) |

| Jurisdicción | Limitada al lugar del hecho | Puede extenderse a múltiples países y jurisdicciones |

| Requisito de preservación | Protección de la escena física | Adquisición forense inmediata ante la volatilidad del rastro |

4 El principio de E-Locard: formulación y alcance

Toda interacción entre sistemas digitales genera un intercambio de información que deja rastros en uno o más niveles del sistema.

Esta formulación extiende el principio clásico incorporando las características propias del entorno digital. A diferencia del intercambio físico —localizado, persistente y binario—, el intercambio digital presenta cuatro propiedades estructurales:

4.1 Multiplicidad de registros

Una sola interacción puede generar rastros simultáneos en múltiples sistemas: dispositivo origen, dispositivo destino, nodos intermedios, registros de red e infraestructura de servicios. Esta multiplicidad es una fortaleza probatoria —distribuye la evidencia— y una complejidad operativa —requiere adquisición coordinada.

4.2 Distribución geográfica y jurisdiccional

La evidencia digital puede estar dispersa en distintos países y sujeta a marcos legales diferentes. Un correo electrónico puede originarse en Bolivia, transitar por servidores en EE.UU., almacenarse en cloud europeo y recibirse en Argentina. Cada jurisdicción tiene sus propias reglas de acceso y conservación.

4.3 Fragmentación

Ningún sistema posee necesariamente la totalidad de la evidencia relevante. El análisis forense debe integrar fragmentos dispersos para reconstruir el evento completo, exigiendo análisis correlacional y validación cruzada entre fuentes heterogéneas.

4.4 Dependencia tecnológica

La existencia del rastro digital depende de decisiones de configuración previas al hecho: ¿estaban habilitados los logs? ¿Cuál era la política de retención? A diferencia del rastro físico —que existe independientemente de cualquier configuración—, el rastro digital puede no existir si el sistema no fue configurado para generarlo.

5 El handshake como expresión concreta del intercambio digital

Toda comunicación digital implica un proceso estructurado de intercambio inicial denominado handshake. No es un evento trivial: es la primera manifestación concreta del principio de E-Locard en cualquier interacción de red.

5.1 Naturaleza técnica del handshake

- Identificación de las partes: direcciones IP, puertos, identificadores de protocolo

- Negociación de parámetros: versiones de protocolo, algoritmos de cifrado, capacidades

- Validación y autenticación: certificados, tokens, credenciales

- Transferencia inicial de datos: inicio formal del intercambio de información

5.2 Volatilidad de la traza del handshake

A diferencia del rastro físico, la traza del handshake no es permanente por defecto. Su existencia está condicionada por políticas de logging, capacidad de almacenamiento y configuración activa del sistema. Esto introduce el elemento más diferenciador entre Locard y E-Locard:

La evidencia digital existe, pero puede desaparecer rápidamente si no se preserva de forma oportuna.

6 Niveles de persistencia de la traza digital

Una competencia crítica del perito informático es conocer en qué sistemas persiste la evidencia y durante cuánto tiempo. El orden de adquisición debe seguir estrictamente la escala de volatilidad: de mayor a menor.

| Nivel | Ejemplos de rastros | Volatilidad | Prioridad de adquisición |

|---|---|---|---|

| Memoria volátil (RAM) | Procesos activos, conexiones en curso, claves de cifrado en uso | Extrema | Inmediata — se pierde al apagar |

| Registros del sistema (logs) | Auth logs, syslogs, event viewer, registros de aplicaciones | Alta | Urgente — pueden rotarse o eliminarse |

| Dispositivos de red | Tablas ARP, tablas de ruteo, NetFlow, capturas de tráfico | Alta | Urgente — datos efímeros |

| Almacenamiento local | Archivos, metadatos, historial, artefactos del sistema de archivos | Baja | Estándar — imagen forense bit a bit |

| Infraestructura intermedia | Logs de routers, firewalls, proxies, IDS/IPS | Media | Coordinada — requiere solicitud formal |

| Infraestructura cloud | Access logs, audit trails, snapshots, metadatos de objetos | Variable | Coordinada — sujeta a políticas del proveedor |

| Registros externos | Logs de ISP, registros DNS, WHOIS histórico | Baja | Legal — requiere orden judicial |

7 El intercambio multinodal: más allá de la relación binaria

En el mundo físico, el intercambio de Locard opera predominantemente entre dos entidades. En el mundo digital, esta lógica binaria es insuficiente. Una interacción moderna atraviesa una cadena de intermediarios que participan activamente y pueden contener fragmentos de evidencia.

El intercambio digital no es binario (A ↔ B), sino multinodal (A ↔ red ↔ B).

| Nodo del intercambio | Rol | Rastros que puede contener |

|---|---|---|

| Dispositivo origen (A) | Generador de la interacción | Historial de conexiones, artefactos de ejecución, memoria volátil, logs locales |

| Red local / Wi-Fi | Medio de transporte inmediato | Tablas ARP, logs de access point, asignaciones DHCP, capturas de tráfico local |

| Router / Firewall | Control de tráfico y filtrado | NetFlow, ACL logs, NAT translations, alertas IDS/IPS |

| Proveedor de servicios (ISP) | Intermediario de conectividad | Registros de conexión, asignación de IP — accesibles vía orden judicial |

| Infraestructura intermedia | Proxies, CDN, balanceadores | Access logs, headers HTTP, certificados TLS, tiempos de respuesta |

| Infraestructura cloud / servidor | Destino o plataforma del servicio | Audit trails, logs de acceso, snapshots, metadatos de objetos |

| Dispositivo destino (B) | Receptor final | Logs de recepción, artefactos de ejecución, historial, metadatos de archivos recibidos |

La reconstrucción del evento requiere adquisición coordinada en múltiples nodos, muchos bajo control de terceros que requieren mecanismos legales de acceso.

8 Escenarios adversariales: la ruptura del supuesto de pureza de la evidencia

La criminalística clásica asume que la evidencia es consecuencia natural del hecho investigado. En entornos digitales, esta premisa no siempre se sostiene.

8.1 El atacante como actor antiforense activo

El atacante informático moderno no solo ejecuta el delito: actúa estratégicamente sobre la evidencia que su conducta genera, mediante tres vectores principales:

- Introducción de ruido: generación masiva de eventos falsos para ocultar el evento relevante

- Generación de eventos falsos: creación de trazas que simulan actividad legítima o atribuyen el hecho a terceros

- Manipulación de registros: alteración o eliminación de logs para distorsionar o destruir la narrativa del evento

El rastro ya no es únicamente consecuencia del hecho, sino también del intento deliberado de ocultarlo o falsificarlo.

8.2 Técnicas antiforenses y su impacto en el rastro E-Locard

| Técnica antiforense | Descripción técnica | Impacto en el rastro E-Locard |

|---|---|---|

| Generación de ruido (noise flooding) | Generación masiva de conexiones o eventos falsos para saturar los registros | El evento relevante queda oculto en el volumen; el análisis se torna complejo y propenso a error |

| Envenenamiento de logs (log poisoning) | Inserción deliberada de entradas falsas en archivos de registro del sistema | La narrativa del evento se distorsiona; el analista puede ser conducido a conclusiones incorrectas |

| Eliminación de registros (log wiping) | Borrado sistemático de archivos de log antes o después del hecho | La traza E-Locard desaparece; solo pueden recuperarse fragmentos mediante análisis de bajo nivel |

| Cifrado y ofuscación | Uso de cifrado fuerte para ocultar el contenido de comunicaciones o archivos | La existencia del rastro persiste, pero su contenido resulta inaccesible sin la clave |

| Uso de infraestructura anónima | Operación a través de VPN, Tor, proxies encadenados o dispositivos comprometidos | La atribución se dificulta; el rastro E-Locard se fragmenta en múltiples jurisdicciones |

| Anti-timestamping | Modificación deliberada de marcas temporales en archivos y registros | La línea de tiempo forense se distorsiona; la correlación temporal de eventos se vuelve poco confiable |

| Inyección de evidencia falsa | Plantación de artefactos digitales atribuibles a terceros inocentes | Introduce falsos positivos; puede derivar en imputaciones erróneas si no se valida la coherencia |

Ante este escenario, el análisis forense no puede operar bajo el supuesto de que todo rastro encontrado es legítimo. Cada evidencia debe ser sometida a validación de coherencia, análisis de origen y correlación cruzada con fuentes independientes.

9 Implicaciones metodológicas para la informática forense

9.1 Análisis correlacional

- Comparación de rastros provenientes de múltiples fuentes y sistemas

- Validación cruzada: los hallazgos de un sistema deben ser coherentes con los demás

- Identificación activa de inconsistencias que puedan revelar manipulación o contaminación

9.2 Evaluación crítica de la confiabilidad de la evidencia

- Determinar el origen técnico de cada rastro: ¿qué sistema lo generó y bajo qué condiciones?

- Evaluar la integridad: ¿puede verificarse que no fue modificada post-evento?

- Analizar la coherencia temporal: ¿los timestamps son consistentes con la narrativa del hecho?

- Identificar indicadores de técnicas antiforenses aplicadas

9.3 Alineación con estándares internacionales

- ISO/IEC 27037: adquisición y preservación respetando el orden de volatilidad

- ISO/IEC 27042: análisis e interpretación con énfasis en repetibilidad y justificabilidad

- Repetibilidad: el análisis debe poder ser reproducido por otro perito

- Justificabilidad: cada decisión metodológica debe poder ser explicada en sede judicial

10 Discusión

El principio de Locard sigue siendo conceptualmente válido en entornos digitales. Su núcleo —la inevitabilidad del rastro como consecuencia del contacto— se mantiene intacto. Sin embargo, su aplicación práctica requiere incorporar tres dimensiones que el principio clásico no contemplaba:

- La volatilidad: el rastro existe, pero puede desaparecer antes de ser documentado

- La distribución: el rastro no está concentrado en una escena, sino disperso en múltiples nodos y jurisdicciones

- La adversarialidad: el rastro puede ser manipulado, contaminado o fabricado por el actor investigado

El problema central ya no es demostrar que hubo intercambio —eso es consecuencia inevitable de la interacción—, sino determinar qué parte es relevante y auténtica, distinguir entre evidencia legítima y contaminada, y reconstruir eventos en entornos complejos, distribuidos y potencialmente hostiles.

El concepto de E-Locard no pretende reemplazar al principio clásico, sino extenderlo al dominio donde hoy ocurren la mayor parte de las conductas que el sistema penal debe investigar.

11 Conclusiones

- El principio de intercambio de Locard mantiene plena vigencia conceptual en entornos digitales: toda interacción genera rastro, sin excepción.

- El concepto de E-Locard formaliza su aplicación en informática forense, incorporando volatilidad, distribución, fragmentación y amenaza adversarial.

- La volatilidad introduce una asimetría crítica: el intercambio es inevitable, pero el rastro que lo documenta es frágil y puede desaparecer antes de ser preservado.

- El intercambio digital es multinodal: la evidencia se distribuye a través de múltiples sistemas e intermediarios, requiriendo adquisición coordinada y análisis correlacional.

- Los escenarios adversariales rompen el supuesto de pureza de la evidencia: el rastro puede ser manipulado, contaminado o fabricado, exigiendo evaluación crítica de cada fuente.

- El análisis forense debe evolucionar hacia modelos correlacionales y críticos, alineados con estándares ISO/IEC, que permitan sostener la validez probatoria en sede judicial.

◈ Glosario de términos

- Antiforense (técnicas antiforenses)

- Conjunto de métodos utilizados por actores maliciosos para dificultar, obstaculizar o invalidar el análisis forense digital, incluyendo eliminación de registros, cifrado, generación de ruido y manipulación de evidencia.

- Anti-timestamping

- Técnica antiforense que consiste en la modificación deliberada de marcas temporales en archivos y registros del sistema, con el objetivo de distorsionar la línea de tiempo forense.

- Artefacto digital

- Elemento residual generado por la actividad de un sistema informático —archivos temporales, entradas de registro, prefetch, caché— que puede ser analizado para reconstruir eventos pasados.

- Atribución

- Proceso analítico mediante el cual se establece la vinculación entre un evento digital y su autor o fuente, a partir de la correlación de rastros distribuidos en múltiples sistemas.

- Cadena de custodia

- Registro continuo y documentado del control de la evidencia desde su recolección hasta su presentación judicial, que garantiza su continuidad, identidad e inalterabilidad.

- E-Locard (principio de)

- Reinterpretación del principio de intercambio de Locard aplicada a entornos digitales: toda interacción entre sistemas digitales genera un intercambio de información que deja rastros en uno o más niveles del sistema.

- Envenenamiento de logs (log poisoning)

- Técnica antiforense consistente en la inserción deliberada de entradas falsas en archivos de registro del sistema, con el objetivo de distorsionar la narrativa del evento investigado.

- Evidencia digital

- Información almacenada o transmitida en formato digital que puede ser utilizada como prueba en un proceso judicial.

- Fragmentación de la evidencia

- Distribución de rastros digitales a través de múltiples sistemas, dispositivos o jurisdicciones, de modo que ningún nodo posee la totalidad de la evidencia relevante.

- Generación de ruido (noise flooding)

- Técnica antiforense que consiste en producir masivamente conexiones, eventos o registros falsos con el fin de ocultar el evento relevante entre un volumen elevado de datos irrelevantes.

- Handshake

- Proceso técnico estructurado mediante el cual dos sistemas digitales establecen una comunicación, implicando identificación de las partes, negociación de parámetros y validación de protocolos; deja rastros en múltiples niveles del sistema.

- ISO/IEC 27037

- Norma internacional que establece directrices para la identificación, recolección, adquisición y preservación de evidencia digital potencial.

- ISO/IEC 27042

- Norma internacional que establece lineamientos para el análisis e interpretación de evidencia digital, con énfasis en repetibilidad, reproducibilidad, auditabilidad y justificabilidad.

- Log / Registro del sistema

- Archivo generado automáticamente por un sistema operativo, aplicación o dispositivo de red que registra eventos, acciones y estados en orden cronológico.

- Memoria volátil (RAM)

- Componente de almacenamiento temporal de un sistema informático que contiene procesos activos, conexiones en curso y datos en uso; su contenido se pierde de forma irreversible al interrumpirse el suministro eléctrico.

- Metadatos

- Información estructurada que describe, explica o contextualiza otros datos; en dispositivos digitales incluye fechas de creación, modificación y acceso, tamaño, autor y propiedades del sistema de archivos.

- Multinodal (intercambio)

- Característica del intercambio digital por la cual una interacción atraviesa múltiples intermediarios —routers, firewalls, proveedores, cloud— que participan en el intercambio y pueden contener fragmentos de evidencia.

- NetFlow

- Protocolo de red que registra metadatos de los flujos de tráfico IP (origen, destino, puertos, duración, volumen), utilizado en el análisis forense de red para identificar patrones de comunicación.

- Principio de intercambio de Locard

- Principio criminalístico que establece que todo contacto entre dos entidades produce una transferencia bidireccional de elementos; constituye la base epistemológica del E-Locard en entornos digitales.

- Reproducibilidad

- Capacidad de que analistas independientes obtengan resultados equivalentes al aplicar el mismo procedimiento sobre la misma evidencia.

- Trazabilidad

- Registro completo y verificable de cada acción realizada durante el proceso de análisis forense, que permite reconstruir el procedimiento paso a paso.

- Volatilidad (de la evidencia digital)

- Propiedad de ciertos datos digitales que determina su tendencia a desaparecer o modificarse con el tiempo, sin intervención del analista, como consecuencia de la operación normal del sistema.

◈ Referencias

- Locard, E. (1920). L'enquête criminelle et les méthodes scientifiques. Flammarion, París.

- Casey, E. (2011). Digital Evidence and Computer Crime (3a ed.). Academic Press.

- Carrier, B. (2005). File System Forensic Analysis. Addison-Wesley.

- ISO/IEC 27037:2012. Information technology — Security techniques — Guidelines for identification, collection, acquisition and preservation of digital evidence.

- ISO/IEC 27042:2015. Information technology — Security techniques — Guidelines for the analysis and interpretation of digital evidence.

- NIST SP 800-86 (2006). Guide to Integrating Forensic Techniques into Incident Response. National Institute of Standards and Technology.

- Garfinkel, S. (2010). Digital forensics research: The next 10 years. Digital Investigation, 7(S1), S64–S73.

- Rønning Enstad, J. (2009). An introduction to the concept of anti-forensics. Norwegian Information Security Laboratory.