Riesgos de la Cadena de Suministro en Entornos Financieros Regulados

Guido Rosales 30/03/2026

No es quién ataca. Es cómo se conecta." — Síntesis del autor sobre adversarialidad relacional.

Adversarialidad Relacional y Riesgos de la Cadena de Suministro en Entornos Financieros Regulados

El riesgo ya no entra por la puerta: entra por la relación

Las entidades financieras reguladas operan dentro de ecosistemas altamente interdependientes, donde proveedores tecnológicos, servicios en la nube y APIs de terceros constituyen extensiones funcionales del propio sistema organizacional. Este artículo propone abordar los riesgos de la cadena de suministro desde el concepto de adversarialidad relacional: la condición por la cual las interacciones con terceros generan vulnerabilidades independientemente de la intención de los actores. A partir de la teoría de sistemas complejos y del marco epistemológico GAMO, se argumenta que la organización hereda no solo servicios, sino también fragilidades estructurales de sus socios. El caso SolarWinds evidencia la disolución del perímetro tradicional. Se concluye que la seguridad debe evolucionar hacia modelos de simulación operativa y sandbox relacional que integren escenarios de estrés y continuidad extendida.

- 01 Introducción: el fin del perímetro

- 02 La cadena de suministro como sistema complejo

- 03 Adversarialidad relacional: el concepto central

- 04 Análisis epistemológico GAMO

- 05 Más allá del compliance: implicaciones metodológicas

- 06 Sandbox y simulación operativa extendida

- 07 Discusión: de controlar componentes a gestionar relaciones

- 08 Conclusiones

- — Glosario de términos

- — Referencias

Introducción: el fin del perímetro

Las arquitecturas tradicionales de seguridad han descansado durante décadas sobre una premisa aparentemente sólida: la existencia de un perímetro claro entre lo interno —confiable— y lo externo —riesgoso—. Bajo este modelo, la estrategia dominante consistía en reforzar ese límite mediante controles de acceso, firewalls y auditorías periódicas.

Sin embargo, en entornos financieros contemporáneos, esa distinción se ha erosionado de forma estructural. Las organizaciones consumen servicios en la nube, integran APIs externas y delegan procesos críticos a terceros. Esto genera una condición que no es reversible mediante más controles: la organización ya no es un sistema cerrado, sino una red de relaciones. Y en una red, la seguridad no puede analizarse únicamente dentro de los límites formales de la organización.

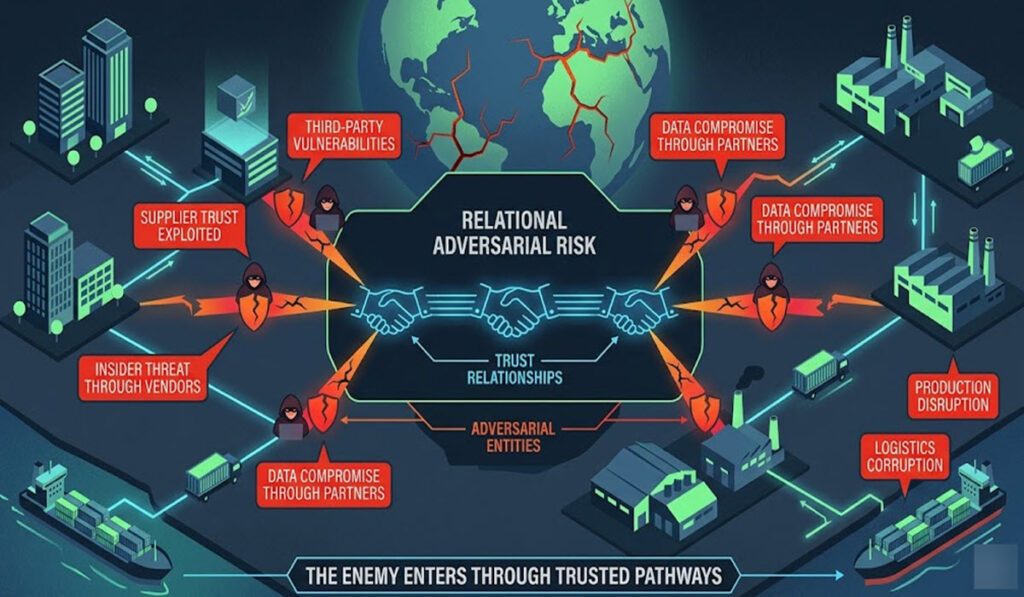

Este artículo propone reinterpretar los riesgos de la cadena de suministro desde el concepto de adversarialidad relacional: la condición por la cual las interacciones con terceros pueden degradar la seguridad del sistema, independientemente de la intención de los actores involucrados. Esta reinterpretación tiene consecuencias directas sobre cómo se evalúa, simula y gestiona el riesgo en entornos financieros regulados.

La cadena de suministro como sistema complejo

Desde la teoría de sistemas complejos (Simon, 1969; Holland, 1995), la cadena de suministro tecnológica no es una suma de proveedores independientes. Es una red interdependiente donde las acciones de un nodo afectan a los demás, las fallas se propagan de forma no lineal y la visibilidad es siempre parcial.

Esta caracterización tiene una implicación directa sobre la naturaleza del riesgo: la organización no solo gestiona su propio riesgo, sino el riesgo heredado de toda su red de dependencias.

El atacante comprometió a SolarWinds —proveedor confiable— insertando código malicioso en una actualización legítima de su plataforma Orion. Las organizaciones instalaron el ataque voluntariamente, bajo un proceso validado y aparentemente seguro.

El perímetro de seguridad no fue vulnerado directamente: fue bypassed estructuralmente mediante la relación de confianza. Agencias gubernamentales, empresas tecnológicas y entidades financieras de múltiples países resultaron comprometidas a través de un único nodo de la cadena.

Este mecanismo —que denominamos riesgo transitivo— describe cómo pequeñas debilidades en nodos externos generan impactos desproporcionados en el sistema receptor. La amplificación no es lineal: una vulnerabilidad técnica en un proveedor puede combinarse con prácticas operativas deficientes para producir brechas de escala organizacional.

Adversarialidad relacional: el concepto central

La adversarialidad relacional en la cadena de suministro se manifiesta cuando las interacciones con terceros generan condiciones que degradan la seguridad del sistema, independientemente de la intención del proveedor. Esta definición introduce tres cambios conceptuales respecto al modelo tradicional:

- El proveedor no es necesariamente malicioso. La adversarialidad puede ser estructural, no intencional. Emerge de la interacción, no de la voluntad.

- La relación misma puede volverse adversarial. Incluso cuando ninguna de las partes lo diseña así, las interdependencias generan condiciones de riesgo.

- El riesgo emerge de la interacción. No reside en un componente aislado sino en el patrón de conexión entre componentes.

Esto redefine la pregunta de seguridad. En el modelo tradicional: ¿quién ataca? En el modelo relacional: ¿cómo se conecta? Esta distinción determina qué se mide, qué se simula y qué se gestiona.

Análisis epistemológico GAMO

El marco GAMO permite examinar la adversarialidad relacional desde cuatro dimensiones epistemológicas, evidenciando que el problema no es solo técnico sino constitutivamente organizacional y metodológico.

Más allá del compliance: implicaciones metodológicas

Si el riesgo es relacional, entonces no basta con evaluar al proveedor: hay que evaluar la relación. Esta afirmación invalida parcialmente los enfoques de gestión basados únicamente en auditorías periódicas, certificaciones y checklists de cumplimiento.

El compliance estático captura el estado del proveedor en un momento determinado. No captura cómo se comporta bajo condiciones de estrés operativo, qué decisiones toma cuando los recursos escasean, ni cómo responde ante incidentes que afectan simultáneamente a múltiples clientes. La ilusión de conocimiento que genera la auditoría periódica es, en sí misma, una fuente de fragilidad.

Los enfoques que responden a esta limitación incluyen la observación continua del comportamiento del proveedor, la simulación de escenarios adversariales que incluyan fallos relacionales, y la validación bajo estrés de la cadena de suministro completa.

Sandbox y simulación operativa extendida

Los ambientes sandbox y las simulaciones operativas constituyen la respuesta metodológica más coherente con la naturaleza del riesgo relacional. El salto conceptual relevante: el sandbox no debe limitarse a los sistemas internos. Debe extenderse a la relación con proveedores.

- Caída o indisponibilidad de un proveedor crítico durante operaciones en curso

- Compromiso de una API externa que alimenta decisiones operativas o regulatorias

- Corrupción o alteración de datos recibidos de terceros en tiempo real

- Degradación progresiva de servicios en la nube bajo carga adversarial sostenida

En entornos regulados con recursos limitados —como el sector financiero boliviano bajo el RGSI—, una alternativa viable es construir entornos de simulación que repliquen el comportamiento de proveedores críticos mediante modelos parametrizados de sus características operativas y sus patrones de fallo documentados.

Discusión: de controlar componentes a gestionar relaciones

La adversarialidad relacional evidencia un cambio de paradigma que trasciende la gestión técnica de la seguridad:

| Modelo | Objetivo de seguridad | Mecanismos principales | Tipo de riesgo gestionado |

|---|---|---|---|

| Modelo tradicional | Proteger el perímetro técnico propio | Controles internos, firewall, auditoría periódica | Riesgo externo conocido y catalogado |

| Modelo relacional | Gestionar el ecosistema de interdependencias | Simulación, observación continua, sandbox extendido | Riesgo heredado, transitivo y emergente |

Este cambio tiene implicaciones directas para los marcos regulatorios del sector financiero. El RGSI boliviano, al igual que la mayoría de las regulaciones sectoriales, evalúa la seguridad mediante controles predefinidos aplicados a sistemas propios. No contempla la evaluación de la postura de seguridad de los proveedores ni la gestión del riesgo de las interdependencias.

Conclusiones

Términos clave del artículo

Referencias

Boyens, J., Smith, A., Bartol, N., Shankles, S., Moorthy, R., & Bartock, M. (2022). Cybersecurity Supply Chain Risk Management Practices for Systems and Organizations. NIST SP 800-161r1. National Institute of Standards and Technology.

Gao, X., & Lee, J. (2021). Understanding supply chain vulnerabilities in the SolarWinds attack. Journal of Cybersecurity, 7(1), tyab009.

Holland, J. H. (1995). Hidden Order: How Adaptation Builds Complexity. Addison-Wesley.

Johansen, R., & Josok, O. (2019). Cyber resilience in critical infrastructure supply chains. IEEE Security & Privacy, 17(3), 12–21.

NIST. (2018). Framework for Improving Critical Infrastructure Cybersecurity (v1.1). National Institute of Standards and Technology.

Perrow, C. (1984). Normal Accidents: Living with High-Risk Technologies. Basic Books.

Simon, H. A. (1969). The Sciences of the Artificial. MIT Press.

Teece, D. J., Pisano, G., & Shuen, A. (1997). Dynamic capabilities and strategic management. Strategic Management Journal, 18(7), 509–533.

Weick, K. E. (1995). Sensemaking in Organizations. Sage Publications.