CrYptografia en Zoom

Ver la propaganda es una cosa, pero entender en que consiste la seguridad debe ser una motivación para todos los profesionales del área.

El secreto no esta en el algoritmo. Veamos como se ve esto en Zoom

Definitivamente el secreto no esta en el algoritmo sino en la longitud de llave y su implementacion tanto de software como de hardware. Una cosa es cifrar datos estáticos, pero otras hacerlo con datos que viajan con una inmediatez necesaria como lo que ocurre en una vídeo conferencia. Queremos Rapidez, pero al mismo tiempo seguridad. Zoom ha sido cuestionado por la protección de sus comunicaciones que se decía no estaban cifradas punto a punto y podrian ser observadas e los servidores de zoom. Desde hace un tiempo esta empresa ha estado promoviendo el uso de AES 256 GCM como su algoritmo de cifrado. Ahora lo ofrece de manera general. Pero que significa todo esto?

Zoom bajo la lupa

Zoom ofrece un paquete de software de cliente rico en funciones para Mac, Windows, iOS, Android y Linux que aprovecha una variedad de

tecnología de cifrado para ayudar con la privacidad y seguridad del usuario. Todos los datos del cliente transmitidos desde el cliente al Zoom

La nube se cifra en tránsito mediante uno de los siguientes métodos.

TLS

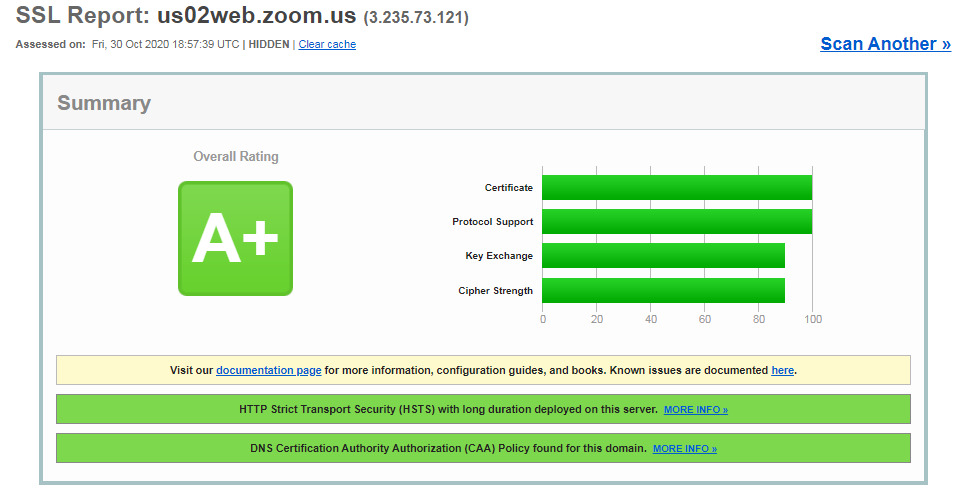

Para las conexiones entre el cliente de Zoom y la nube de Zoom, HTTPS es el método de comunicación preferido. Estas

las conexiones aprovechan el cifrado TLS 1.2 y los certificados PKI emitidos por una autoridad certificadora comercial de confianza. Algunos de los casos de uso comunes incluyen iniciar sesión en el cliente, programar una reunión, conversar, sondear, compartir archivos y preguntas y respuestas durante la reunión.

TLS 1.2 también sirve como protocolo de respaldo para otros flujos de comunicación, como la reunión de contenido en tiempo real.

AES

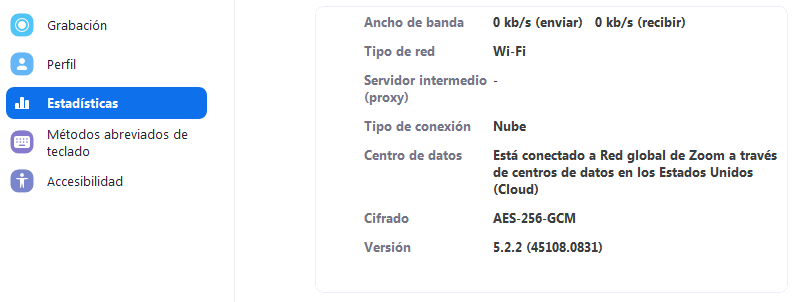

Para contenido en tiempo real en reuniones (video, voz y contenido compartido), donde los datos se transmiten a través del Protocolo de datagramas de usuario (UDP), utilizamos el modo AES-256 GCM para cifrar estos flujos de datos comprimidos. Además, para video, voz y contenido comparte cifrado con AES, una vez cifrado, permanece cifrado a medida que pasa por los servidores de reuniones de Zoom hasta que llega a otro Zoom Client o Zoom Connector, lo que ayuda a traducir los datos a otro protocolo.

SRTP

Nuestro producto Zoom Phone utiliza un protocolo de transporte seguro en tiempo real que aprovecha AES-256 GCM para cifrar y proteger el teléfono. conversaciones en tránsito hacia y desde nuestros centros de datos.

El nuevo cifrado de extremo a extremo de Zoom, cuando está habilitado, garantiza que la comunicación entre todos los participantes de la reunión en una determinada reunión se cifra mediante claves criptográficas conocidas sólo por los dispositivos de esos participantes. Esto asegura que terceros (incluido Zoom) no tiene acceso a las claves privadas de la reunión. El cifrado de extremo a extremo está disponible como vista previa técnica a todos los usuarios.

Al utilizar un navegador web

Zoom ofrece una interfaz web que proporciona una serie de funciones enriquecidas, incluida una consola de gestión completa, acceso a grabaciones en la nube, un amplio conjunto de puntos finales API y un cliente basado en web para reuniones. Todos los datos del cliente transmitidos desde un navegador web para Zoom Cloud, incluso en nuestro sitio web y a través de nuestro cliente de reuniones web, se cifra en tránsito mediante uno de los siguientes métodos.

TLS

Las conexiones al sitio web de Zoom aprovechan el cifrado TLS 1.2 y los certificados PKI emitidos por un certificado comercial de autoridad confiable. A través de este portal, las personas pueden acceder a una variedad de funciones asociadas con su cuenta de Zoom, administrar su operaciones e integrarse con otros sistemas. La fuerza del cifrado y los cifrados específicos utilizados para las conexiones al sitio web dependerá del navegador utilizado para acceder al sitio y de los resultados del método de cifrado común negociado.

Fuente:https://zoom.us/docs/doc/Zoom%20Encryption%20Whitepaper.pdf

Que es AES GCM

Visión de conjunto

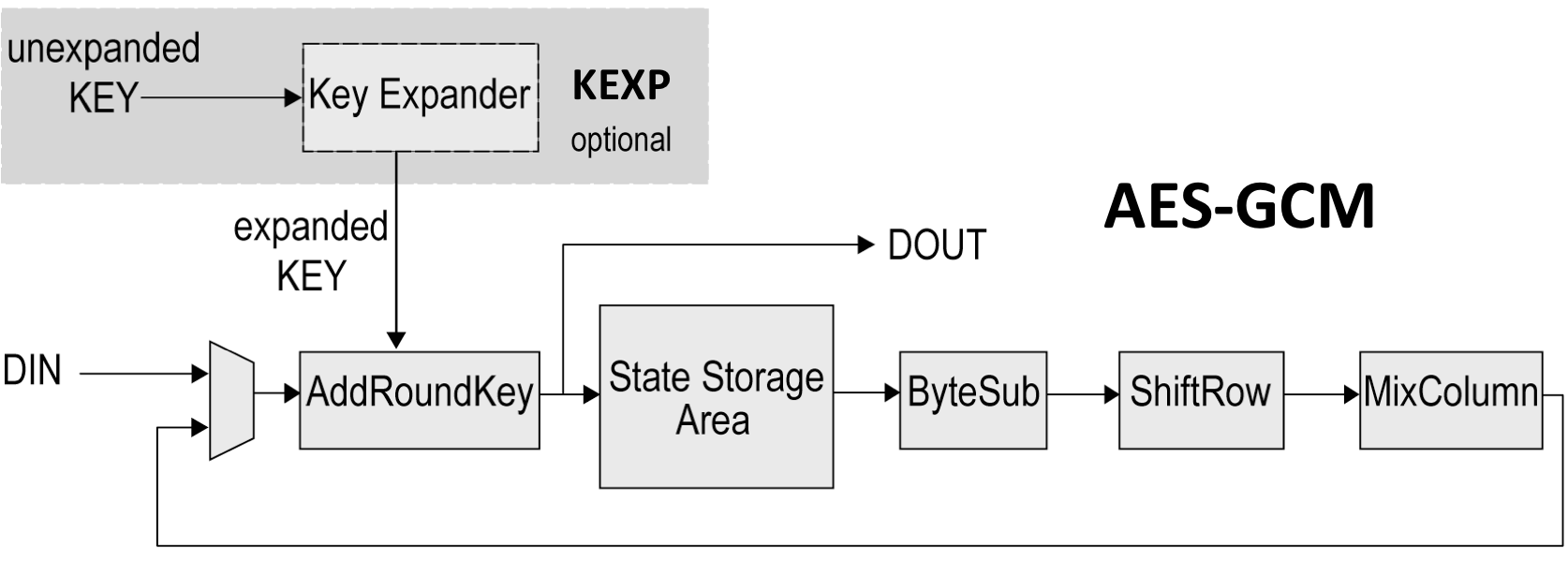

El núcleo IP de cifrado AES-GCM implementa la codificación y decodificación Rijndael de conformidad con el estándar de cifrado avanzado NIST. Procesa bloques de 128 bits y se puede programar para claves de 128, 192 y 256 bits. Hay dos versiones arquitectónicas disponibles para adaptarse a los requisitos del sistema. La versión estándar (AES32) es más compacta, utiliza una ruta de datos de 32 bits y requiere 44/52/60 ciclos de reloj para cada bloque de datos (clave de cifrado de 128/192/256 bits, respectivamente). La versión Fast (AES128) logra un mayor rendimiento, utilizando una ruta de datos de 128 bits y requiriendo 11/13/15 ciclos de reloj para cada bloque de datos. GCM son las siglas de Galois Counter. GCM es un modo genérico de cifrado de bloques de autenticación y cifrado. Se utiliza un multiplicador / acumulador de campo Galois (GF) para generar una etiqueta de autenticación, mientras que el modo CTR (contador) se utiliza para cifrar.

AES significa Advanced Encryption Standard. Aunque sus raíces se remontan a 1997, actualmente sigue siendo el único algoritmo en la lista del National Institute of Standards and Technology (NIST) para proteger datos clasificados.

AES se adoptó a partir de una colección más grande publicada originalmente como Rijndael – una palabra compuesta de los dos nombres de sus creadores belgas. Se ha analizado ampliamente y ahora se utiliza en todo el mundo en algunas de las aplicaciones de seguridad más exigentes.

AES es lo que se conoce como un cifrado simétrico por bloques, lo que significa que cifra y descifra los datos en bloques de 128 bits cada uno. Para ello, utiliza una clave criptográfica específica, que es efectivamente un conjunto de protocolos para manipular información. Esta clave puede ser de 128, 192 o 256 bits de tamaño.

AES-256 – la versión clave de 256 bits de AES – es el estándar de cifrado utilizado por Le VPN. Es la forma más avanzada del cifrado y consiste en 14 rondas de sustitución, transposición y mezcla para un nivel de seguridad excepcionalmente alto.

Como se ve esto en zoom

Certificado digital de Zoom