16/05/2026

Teoria de juegos (J. Nash): Cuando todos pierden jugando solos

Teoria de juegos (J. Nash): Cuando todos pierden jugando solos

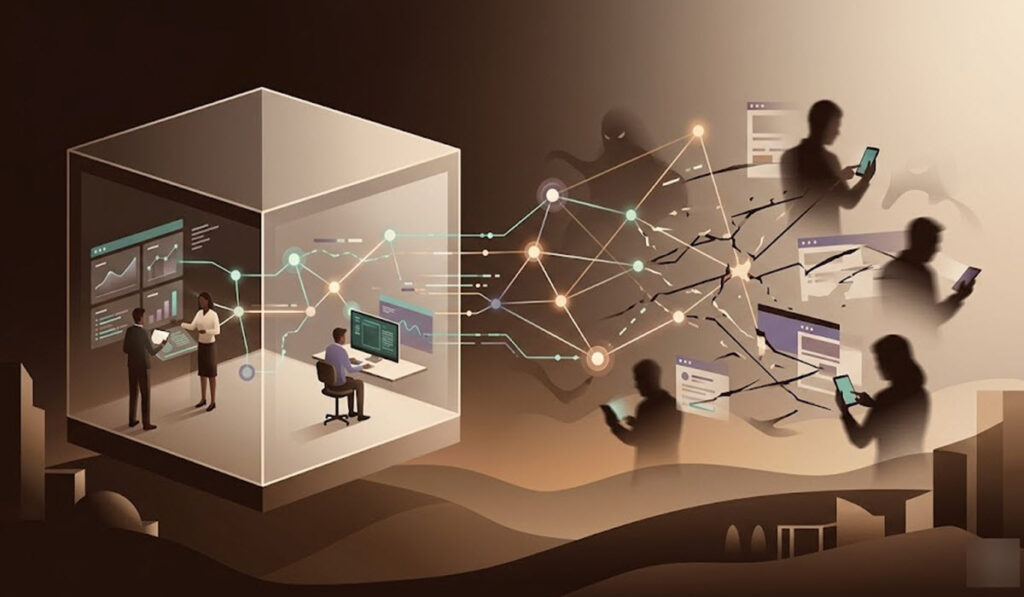

Ingeniería Social en redes: cómo detectar perfiles falsos, estafas en conciertos y manipuladores digitales

Ingeniería Social en redes: cómo detectar perfiles falsos, estafas en conciertos y manipuladores digitales

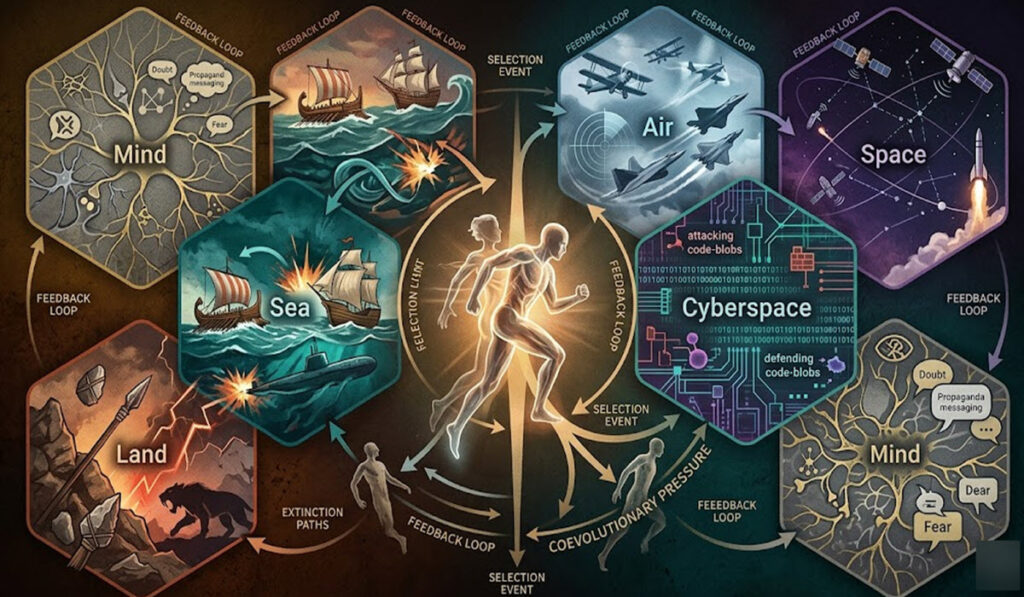

La innovación adversarial como mecanismo evolutivo

La innovación adversarial como mecanismo evolutivo

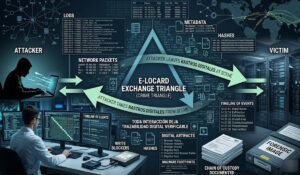

Hacia un modelo de frugalidad adaptativa en ciberseguridad bajo restricción regulatoria

Hacia un modelo de frugalidad adaptativa en ciberseguridad bajo restricción regulatoria

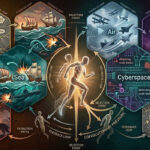

Hacia una epistemología de la defensa:matrioskas, Torres de Hanoi y queso suizo en ciberseguridad adversarial

Hacia una epistemología de la defensa:matrioskas, Torres de Hanoi y queso suizo en ciberseguridad adversarial